¶ Entra ID SSO

Um die Authentifizierung mit LOLYO und Microsoft Entra ID (eh. AzureAD) parallel zu verwenden, müssen Sie eine „App-Registrierung“ in Azure Active Directory erstellen.

Nach der Konfiguration wird eine zusätzliche Schaltfläche für die Anmeldung mit AAD angezeigt, wenn Sie über ein entsprechendes Konto verfügen.

Wenn Sie auf diese Schaltfläche klicken, wird der Benutzer zum Azure-Authentifizierungssystem (login.microsoftonline.com) weitergeleitet. Nach Eingabe der Anmeldedaten wird der Benutzer zurück zu LOLYO weitergeleitet.

LOLYO vergleicht den AAD-claim name des Benutzers (in der Regel die E-Mail-Adresse) mit dem Code/der E-Mail-Adresse der LOLYO-Benutzerliste. Stimmen diese überein, wird ein entsprechender Link erstellt.

¶ Wie wird eine Azure-App-Registrierung angelegt?

Öffnen Sie Micosoft Azure: https://portal.azure.com/

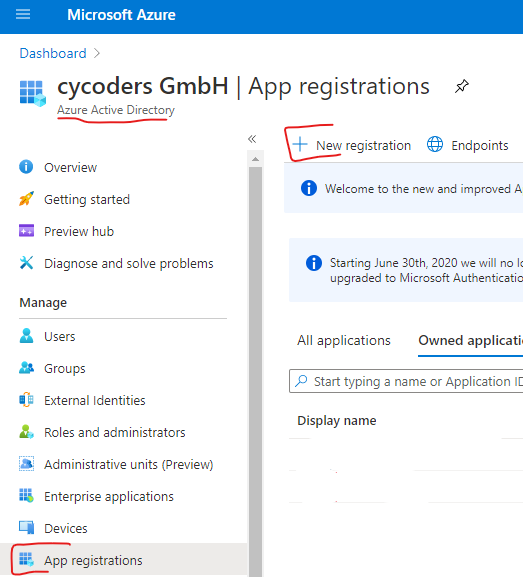

Wählen Sie „Microsoft Entra ID“ und danach den Reiter „App registrations“. Klicken Sie nun „New registration“:

• Geben Sie in das Formular einen Namen ein, z. B. „LOLYO SSO“.

• Wählen Sie „Accounts in this organizational directory only”

• Unter „Redirect URI“ geben Sie Ihre LOLYO Domain ein: Webhttps://yourdomain.lolyo.net/

• Wählen Sie „register“

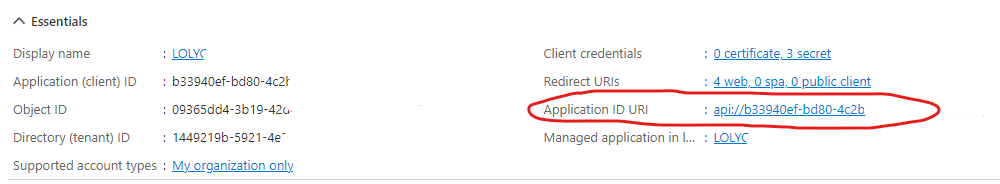

• Unter „Overview“ wählen Sie auf der rechten Seite „Add an Application ID URI“.

• Wählen Sie „Add a scope“ und notieren Sie sich die „Application ID URI“ und fahrenSie mit „Save and continue“ fort

• Schließen Sie den Scope-Block.

Nun gehen Sie zu „Authentification“ und geben Ihre „Logout URL“ ein. Der Wert sollte diese Form haben https://yourdomain.lolyo.net/Account/Logout. Speichern Sie danach.

Gehen Sie zum Link „Endpoints“ und senden Sie uns bitte folgende Werte:

- „Federation metadata document“

- „Application ID URI“ (von oben).

Bitte senden Sie uns außederm:

- Application (client) ID

- Directory (tenant) ID

Sobald wir LOLYO mit den erhaltenen Informationen konfiguriert haben, erscheint ein „SSO Login“ Button. Die Bezeichnung dieses Buttons kann von uns auf Wunsch angepasst werden.

¶ Zusätzliche Einstellungen für die UserSync

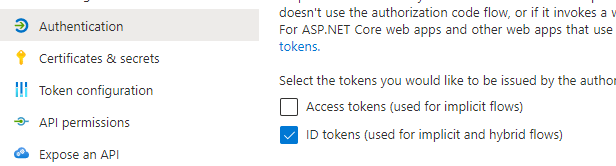

Gehen Sie zu Authentification und setzen Sie ein Häkchen bei ID tokens:

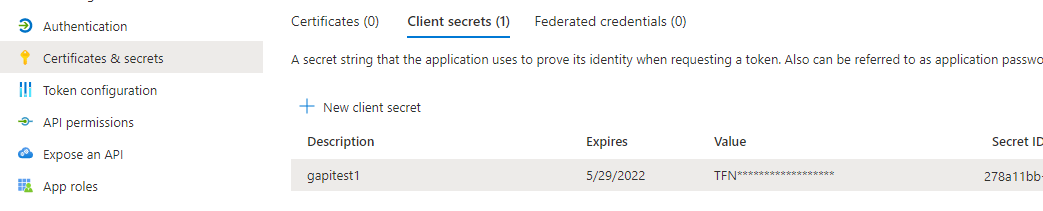

Wechseln Sie zu Certificates & secrets und generieren Sie ein Client secret. Wir benötigen die Secret ID und Value:

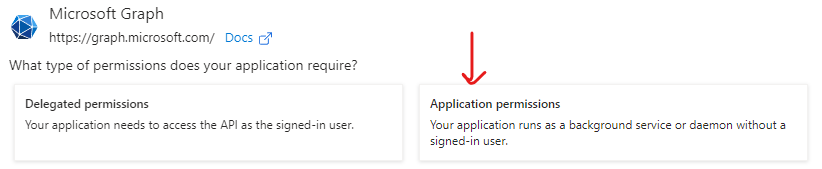

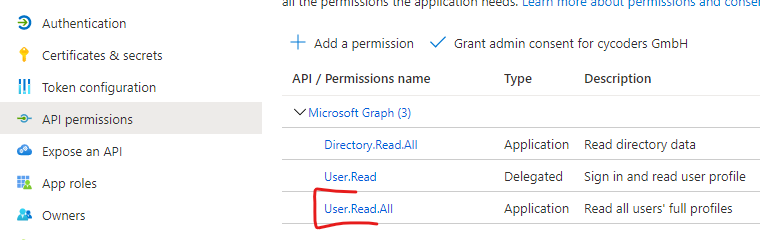

Als nächstes gehen Sie zu API permissions und fügen folgende permission hinzu:

- User.Read.All

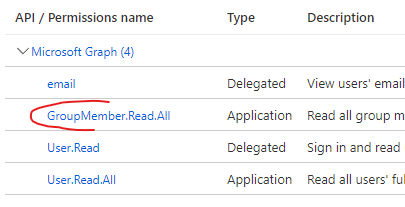

• GroupMember.Read.All

use Applicationpermissions

GroupMember.Read.All Permission

¶ Informationen für seltene Fälle

Claims Mapping

Application ID URI:

https://docs.microsoft.com/en-us/azure/active-directory/develop/active-directory-claims-mapping

Microsoft:

Dies erfordert, dass die angeforderte Token-Zielgruppe einen verifizierten Domänennamen Ihres Azure AD-Mandanten verwendet. Das bedeutet, dass Sie sicherstellen sollten, dass die Application folgend gesetzt ist:

ID URI (represented by the identifierUris in the application manifest) for example to https://contoso.com/my-api or (simply using the default tenant name) https://contoso.onmicrosoft.com/my-api

Wenn Sie keine verifizierte Domain verwenden sendet Azure AD einen AADSTS501461 error code, welcher folgende Fehlermeldung beinhaltet:

„AcceptMappedClaims is only supported for a token audience matching the application GUID or an audience within the tenant's verified domains. Either change the resource identifier, or use an application-specific signing key.“